Unsere Artikel - DEEP

Unsere Artikel

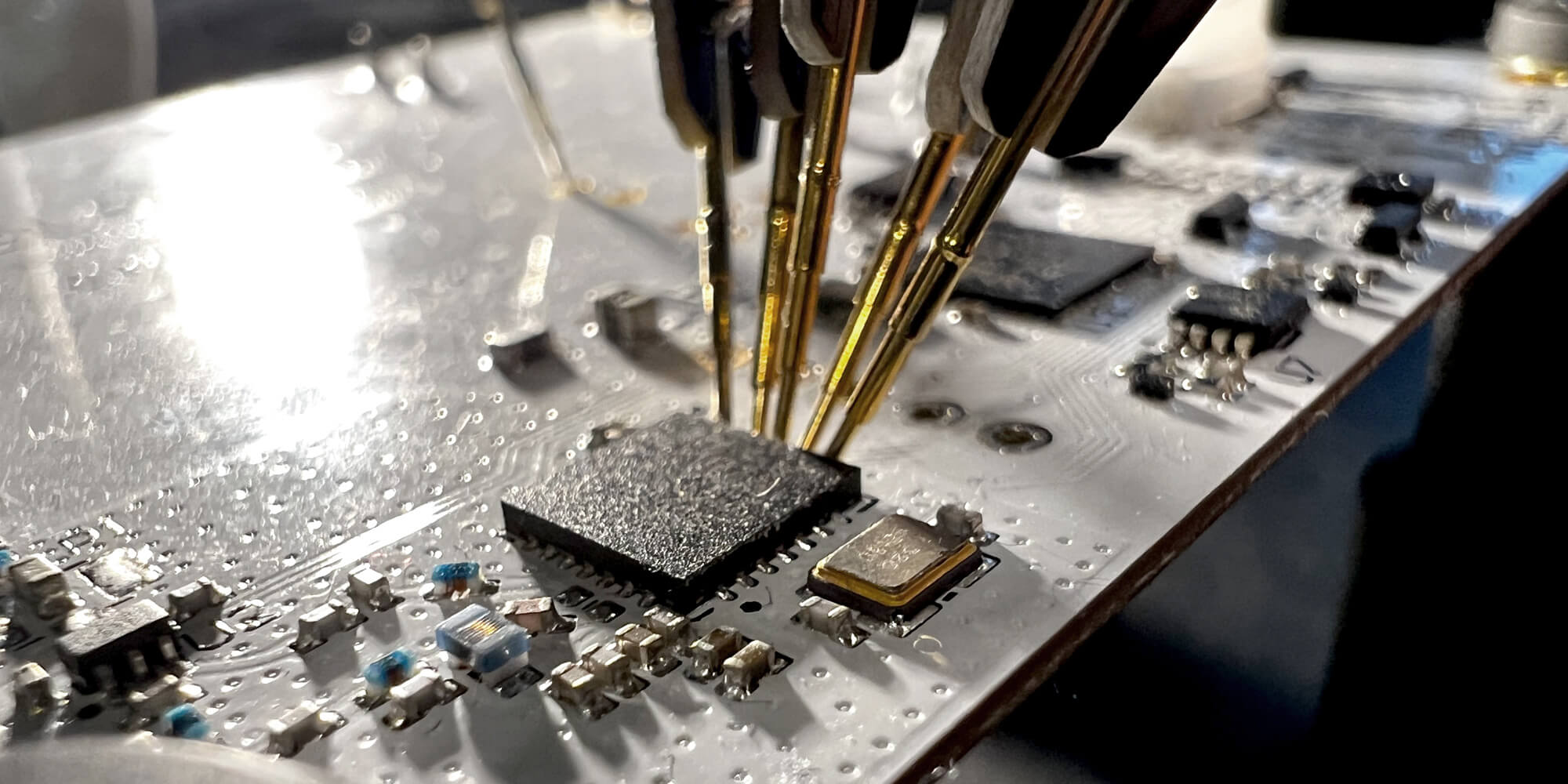

Suche nach Schwachstellen in IoT-Geräten am Beispiel CVE-2022-46527 (Teil 2)

Dieser Artikel ist der zweite Teil der Fallstudie zu CVE-2022-46527 und schildert die Entdeckung der Schwachstelle sowie einen Proof of Concept, der zu einem Absturz führt

Artikel lesenVeröffentlicht am

26 Juni 2023

Wie bereite ich mein IoT-Projekt gut vor und wie wähle ich den richtigen Lieferanten aus?

Nicht nur die Idee ist wichtig: Bei der Umsetzung eines Projekts oder bei der Einführung einer Aktivität, die sich auf vernetzte Technologie stützt, sind verschiedenste Aspekte zu berücksichtigen. Worauf ist also zu achten?

Artikel lesenVeröffentlicht am

13 Juni 2023

Einsatz von Technologien für eine effizientere Raumnutzung

Technologien, die die Datenerhebung erleichtern, ermöglichen ein besseres Verständnis der neuen Anforderungen

Artikel lesenVeröffentlicht am

22 Mai 2023

Kontakt

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Einen Experten kontaktieren

Unsere Experten beantworten Ihre Fragen

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?