20.000 angeblich von Guichet.lu stammende Phishing-SMS innerhalb einer Woche erkannt - DEEP

20.000 angeblich von Guichet.lu stammende Phishing-SMS innerhalb einer Woche erkannt

19 Januar 2023

Gehören Sie zu den Personen, die kürzlich eine SMS erhalten haben, die vermeintlich von Guichet.lu stammte und Sie dazu aufgefordert hat, einen Anspruch auf eine Steuerermäßigung von bis zu mehreren hundert Euro geltend zu machen? Seit einigen Wochen werden im Rahmen einer großen Phishing-Kampagne SMS an luxemburgische Mobilfunknummern versandt. Absender ist angeblich das Bürgerportal der öffentlichen Verwaltung. Wie so häufig bei Angriffen dieser Art zielen die Cyberkriminellen darauf ab, Daten wie Benutzernamen, Passwörter oder Authentifizierungscodes abzugreifen, die sie später verwenden können, um von Ihnen Geld zu erpressen.

1.500 bis 6.000 Phishing-Versuche pro Tag

Mit Hilfe des von unserer CYBERFORCE-Abteilung entwickelten Tools Telecom Intrusion Detection System (TIDS) konnte DEEP diesen unter Missbrauch der Identität von Guichet.lu durchgeführten Phishing-Angriff gründlich untersuchen.

In der ersten Januarwoche haben wir rund 20.000 betrügerische SMS gefunden, die angeblich im Namen des Bürgerportals gesendet und mit unserem Mobilfunknetz übermittelt wurden. In den letzten Wochen wurden täglich zwischen 1.500 und 6.000 dieser Nachrichten von verschiedenen ausländischen Plattformen an luxemburgische Mobilfunknummern gesendet. In diesen Nachrichten werden Sie aufgefordert, URLs anzuklicken, die die Wörter „guichet“, „my-guichet“ oder „lux“ enthalten. Ziel ist es, den Benutzer zu täuschen. Die Tatsache, dass sich die Absendernummern und die Websites, zu denen die Links führen, ständig ändern, macht es besonders schwierig, diese Angriffe zu identifizieren und zu vereiteln.

Beispiel einer betrügerischen SMS

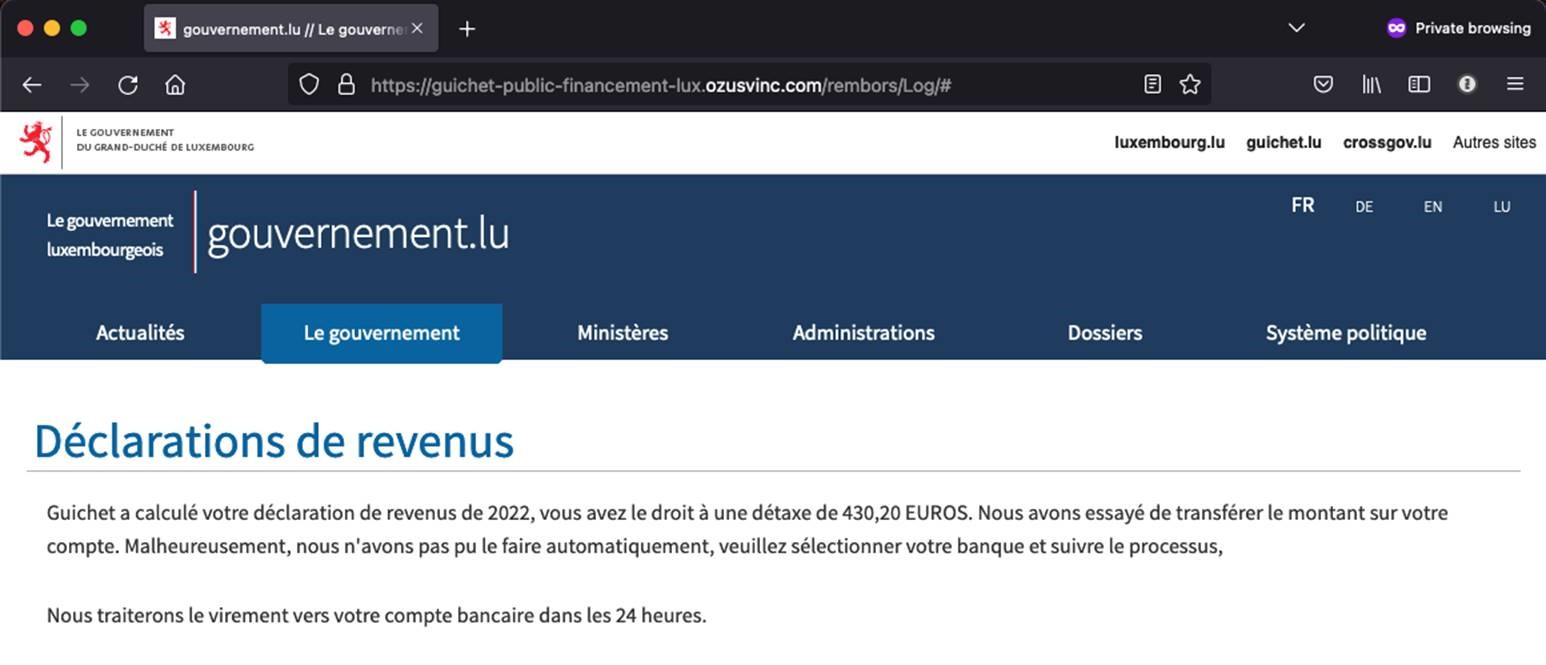

Beispiel einer bösartigen Website

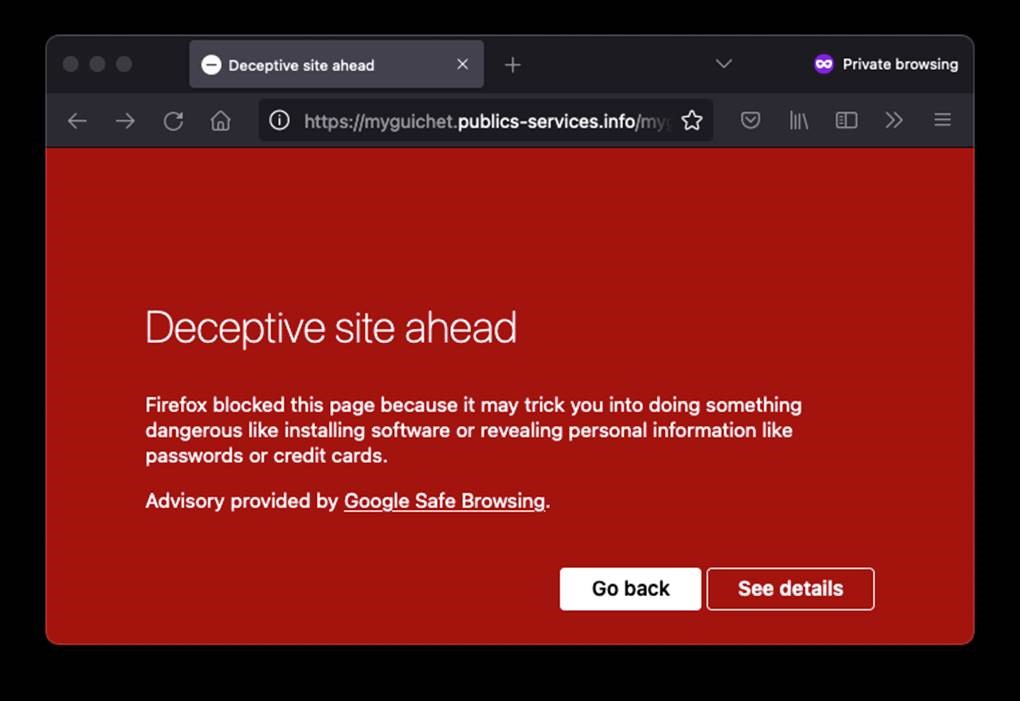

Beispiel einer von Google Safe Browsring blockierten Website

Einzigartiges Tool zur Erkennung betrügerischer SMS

Um darauf reagieren zu können, setzt das vom CYBERFORCE-Team eingesetzte Tool zur Erkennung dieser Angriffe auf maschinelles Lernen. Es analysiert die Inhalte von Nachrichten, die über unser Netzwerk übermittelt werden, um Betrugsversuche zu erkennen. Der Vorgang ist vollständig automatisiert. Durch den Einsatz künstlicher Intelligenz kann die Vertraulichkeit der Inhalte bei der Überwachung gewährleistet werden.

Menschen greifen nicht auf den Inhalt der Nachrichten zu. Bei jeder erkannten betrügerischen oder verdächtigen Nachricht wird eine Warnung angezeigt. Die Nachricht kann dann von einem DEEP-Mitarbeiter blockiert werden. Obwohl sie nicht dazu verpflichtet sind, haben unsere Teams bei dieser letzten Kampagne dafür gesorgt, dass viele der Nachrichten im Rahmen der verfügbaren Ressourcen blockiert wurden. Allerdings konnten nicht alle Nachrichten blockiert werden. Einige haben leider mehrere Nutzer erreicht.

Täuschend echt wirkende Angriffe

Diese Kampagne, bei der die Angreifer als Guichet.lu auftraten, ist kein Einzelfall. Seit einigen Jahren geben sich böswillige Akteure als große luxemburgische Unternehmen aus. Sie treten insbesondere als in Luxemburg bekannte Banken wie LuxTrust und DEEP oder als andere Dienstleister für die Bürger auf. Dabei verfolgen sie das Ziel, Daten oder – schlimmer noch – das Geld der Nutzer zu entwenden.

Diese Angriffe zeigen, dass die Täter die luxemburgischen Verhältnisse und die Akteure vor Ort gut kennen. Einige betrügerische SMS waren in luxemburgischer Sprache verfasst. Die Websites, auf die betrügerische Links verweisen, stellen auf täuschend echt wirkende Weise die Webportal-Umgebungen der Unternehmen dar, für die sich die Angreifer ausgeben.

Erkennen und Blockieren von Nachrichten, die sich Ihre Identität aneignen

Um Unternehmen zu helfen, deren Nutzer durch diese Kampagnen getäuscht werden, stellt DEEP einen speziellen Dienst zur Verfügung, der den SMS-Verkehr überwacht. Damit sollen betrügerische Nachrichten, die auf Identitätsmissbrauch abzielen, erkannt werden, um entsprechend reagieren zu können.

Mit dem Dienst lassen sich unrechtmäßige SMS abfangen, bevor sie den Nutzer erreichen. Daneben kann der Dienst auch den Absender blockieren. Darüber hinaus werden Maßnahmen ergriffen, um die Website aufzudecken, über die Cyberkriminelle versuchen, Verbindungsdaten zu erheben. Ihr Host wird gewarnt und es wird angezeigt, dass der Domainname kriminellen Aktivitäten dient. Zudem warnen unsere Teams Webbrowser-Publisher, damit diese die besagten Domänennamen in ihre bestehenden Tools zur Phishing-Bekämpfung einpflegen. Diese Maßnahmen tragen dazu bei, Angriffe zu vereiteln.

Risiken vorbeugen

Das Unternehmen, dessen Identität angenommen wurde, hat zwar keinen Einfluss auf die Angreifer, leidet jedoch unter den Folgen dieser Angriffe. Ein Bankkunde, dem infolge einer Phishing-Kampagne Geld entwendet wurde, wird sich zwangsläufig an den Kundenservice wenden. Dieser muss Ressourcen dafür bereitstellen und den Kunden gegebenenfalls entschädigen, wenn der Betrug nachgewiesen werden kann. Durch die Verhinderung solcher Angriffe mit einem von DEEP angebotenen Dienst werden solche Unannehmlichkeiten vermieden. Außerdem verringert sich das Risiko, dass das Vertrauen der Nutzer in eine Bank, eine Behörde oder ein Unternehmen beeinträchtigt wird.

Wachsamkeit ist weiterhin geboten

Die Nutzer sollten stets daran denken, bei SMS oder E-Mails vorsichtig zu sein, in denen sie aufgefordert werden, sich einzuloggen und Informationen zu übermitteln. Die meisten Unternehmen oder Behörden fordern die Nutzer ihrer Dienste niemals direkt auf, sich über einen per SMS oder E-Mail versendeten Internetlink einzuloggen. Im Allgemeinen wird empfohlen, niemals einen Ihnen zugesandten Link anzuklicken, sofern dies nicht mit einem Vorgang in Verbindung steht, den Sie selbst ausgelöst haben (wie bei einer Passwortänderung). Klicken Sie den Link im Zweifel nicht an und wenden Sie sich über einen offiziellen Kommunikationsweg an Ihren Netzbetreiber.

Kontakt

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Einen Experten kontaktieren

Unsere Experten beantworten Ihre Fragen

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Weitere Artikel aus der Kategorie Sicherheit

DDoS-Angriffe in Luxemburg im Jahr 2024

Erfahren Sie mehr über die Statistiken zu DDoS-Angriffen, die POST Cyberforce im Jahr 2024 in Luxemburg entdeckt hat.

Veröffentlicht am

31 März 2024

DDoS-Angriffe in Luxemburg im Jahr 2023

Erfahren Sie mehr über die Statistiken zu DDoS-Angriffen, die POST Cyberforce im Jahr 2023 in Luxemburg entdeckt hat.

Veröffentlicht am

15 Februar 2023

DDoS-Angriffe in Luxemburg im Jahr 2022

Erfahren Sie mehr über die Statistiken zu DDoS-Angriffen, die POST Cyberforce im Jahr 2022 in Luxemburg entdeckt hat.

Veröffentlicht am

11 Oktober 2022